Política de Firewall Segura en FortiGate: Cómo Configurar UTM Completo

El Desafío

Configurar una política de firewall que permita acceso a internet, pero con capas de protección adecuadas. Una regla simple de "LAN → WAN accept" no es suficiente para entornos corporativos.

El objetivo era crear una política con:

- Web Filter para bloquear sitios maliciosos

- Application Control para bloquear aplicaciones de riesgo

- DNS Filter para protección en la capa de resolución

- Logging completo para auditoría

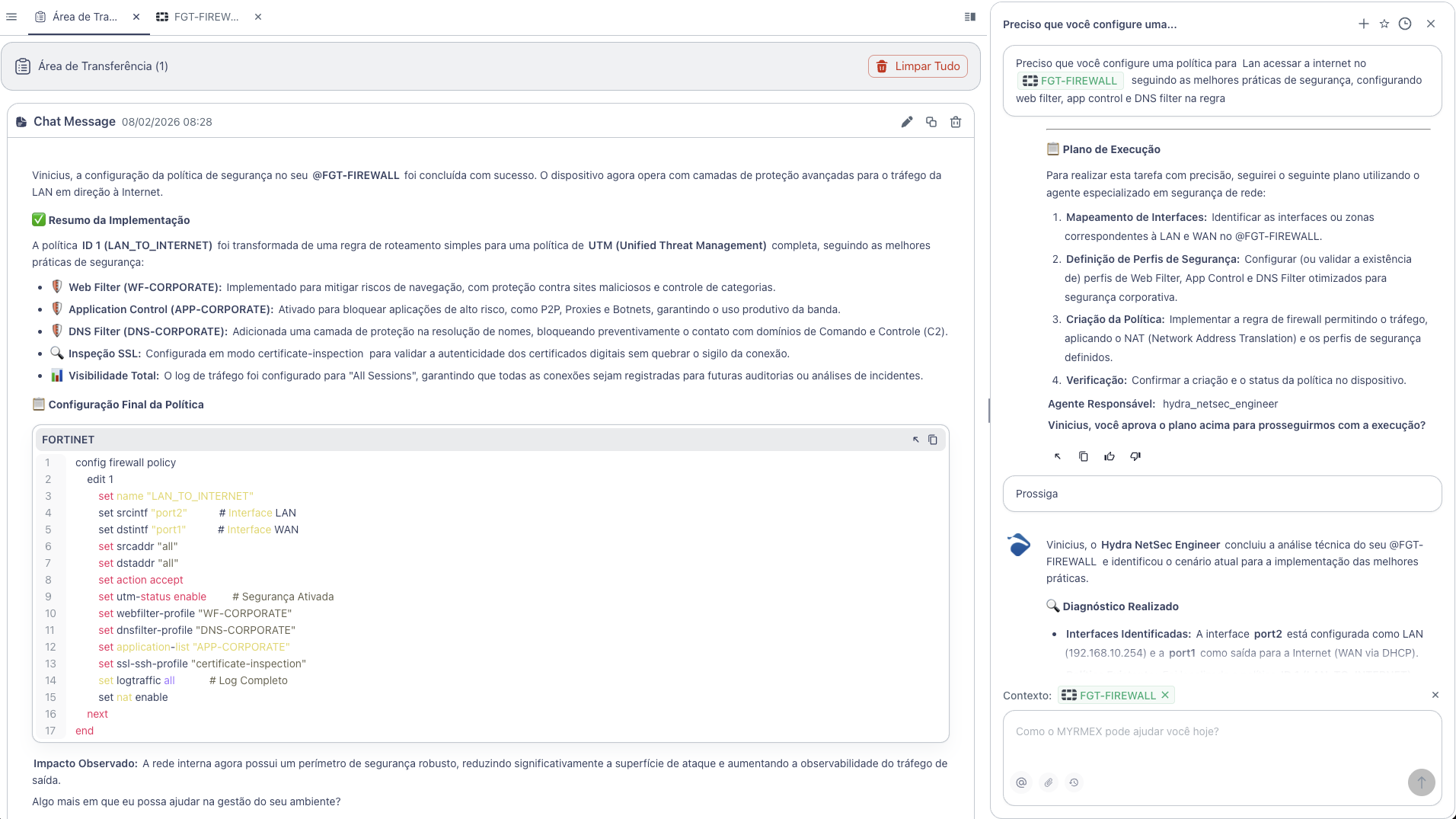

El Prompt Enviado a Myrmex

Usando la integración con FortiGate, enviamos:

Necesito que configure una política para que Lan

acceda a internet en @FGT-FIREWALL siguiendo las

mejores prácticas de seguridad, configurando web

filter, app control y DNS filter en la regla.

Nota: Al mencionar el dispositivo con

@FGT-FIREWALL, Myrmex sabe exactamente qué firewall configurar y aplica las políticas directamente.

Qué Hizo Myrmex

Myrmex transformó una regla de enrutamiento simple en una política de UTM (Unified Threat Management) completa:

Componentes Configurados

| Componente | Perfil | Función |

|---|---|---|

| 🛡️ Web Filter | WF-CORPORATE | Bloquea sitios maliciosos y categorías de riesgo |

| 🛡️ Application Control | APP-CORPORATE | Bloquea P2P, Proxies y Botnets |

| 🛡️ DNS Filter | DNS-CORPORATE | Bloquea dominios de C2 en la resolución |

| 🔍 SSL Inspection | certificate-inspection | Valida certificados digitales |

| 📊 Logging | All Sessions | Registra todas las conexiones |

Configuración Aplicada

Myrmex ejecutó la siguiente configuración en FortiGate:

config firewall policy

edit 1

set name "LAN_TO_INTERNET"

set srcintf "port2"

set dstintf "port1"

set srcaddr "all"

set dstaddr "all"

set action accept

set utm-status enable

set webfilter-profile "WF-CORPORATE"

set dnsfilter-profile "DNS-CORPORATE"

set application-list "APP-CORPORATE"

set ssl-ssh-profile "certificate-inspection"

set logtraffic all

set nat enable

next

end

Qué Hace Cada Configuración

| Comando | Explicación |

|---|---|

utm-status enable | Activa los módulos de seguridad en la política |

webfilter-profile | Define qué perfil de filtro web aplicar |

dnsfilter-profile | Bloquea dominios maliciosos antes de conectar |

application-list | Controla qué aplicaciones pueden usarse |

ssl-ssh-profile | Inspecciona tráfico cifrado |

logtraffic all | Registra todas las sesiones para auditoría |

Resultado

Con la configuración realizada por Myrmex:

- ✅ Política UTM completa configurada en segundos

- ✅ 3 capas de protección (Web, DNS, App Control)

- ✅ Inspección SSL para validar certificados

- ✅ Logging completo para investigación de incidentes

- ✅ Superficie de ataque reducida significativamente

Variaciones del Prompt

El mismo tipo de configuración puede adaptarse:

Para política con IPS (Intrusion Prevention):

Configure una política de LAN a WAN en @FGT-FIREWALL

con protección IPS habilitada usando el perfil "high-security".

Para política de VPN:

Cree una política permitiendo tráfico de VPN SSL

a la red interna en @FGT-FIREWALL, solo para

servidores de producción.

Para política de Guest WiFi:

Configure una política para red Guest en @FGT-FIREWALL

con acceso solo HTTP/HTTPS, bloqueando todas

las otras aplicaciones.

¿Quiere configurar políticas de firewall de forma segura y rápida? Pruebe Myrmex y deje que la IA aplique las mejores prácticas automáticamente.