SD-WAN en FortiGate: Configuración de Alto Rendimiento con Escalabilidad

El Desafío

Configurar SD-WAN desde cero exige conocimiento avanzado de enrutamiento, monitoreo de SLA y optimización de rendimiento. La configuración debe ser escalable para añadir nuevos enlaces sin retrabajo.

El objetivo era implementar:

- Zona SD-WAN con estructura preparada para múltiples enlaces

- Performance SLA con monitoreo de latencia, jitter y pérdida

- Priorización de tráfico crítico y voz

- Optimizaciones de MSS Clamping y tiempos de espera (timeouts)

El Prompt Enviado a Myrmex

Usando la integración con FortiGate, enviamos:

Actúe como un especialista en Redes y SD-WAN.

Elabore la configuración de SD-WAN para @FGT-FIREWALL

enfocada en alto rendimiento y baja latencia.

Requisitos:

- Configure zona SD-WAN usando la interfaz de internet

- Prepare estructura para futura adición de WAN2

- Configure Health Check con 8.8.8.8 y 1.1.1.1

- Monitoree latencia, jitter y pérdida de paquetes

- Priorice tráfico crítico y voz

- Aplique MSS Clamping y timeouts optimizados

Nota: Myrmex actúa como especialista, aplicando configuraciones avanzadas siguiendo las mejores prácticas de SD-WAN.

Qué Hizo Myrmex

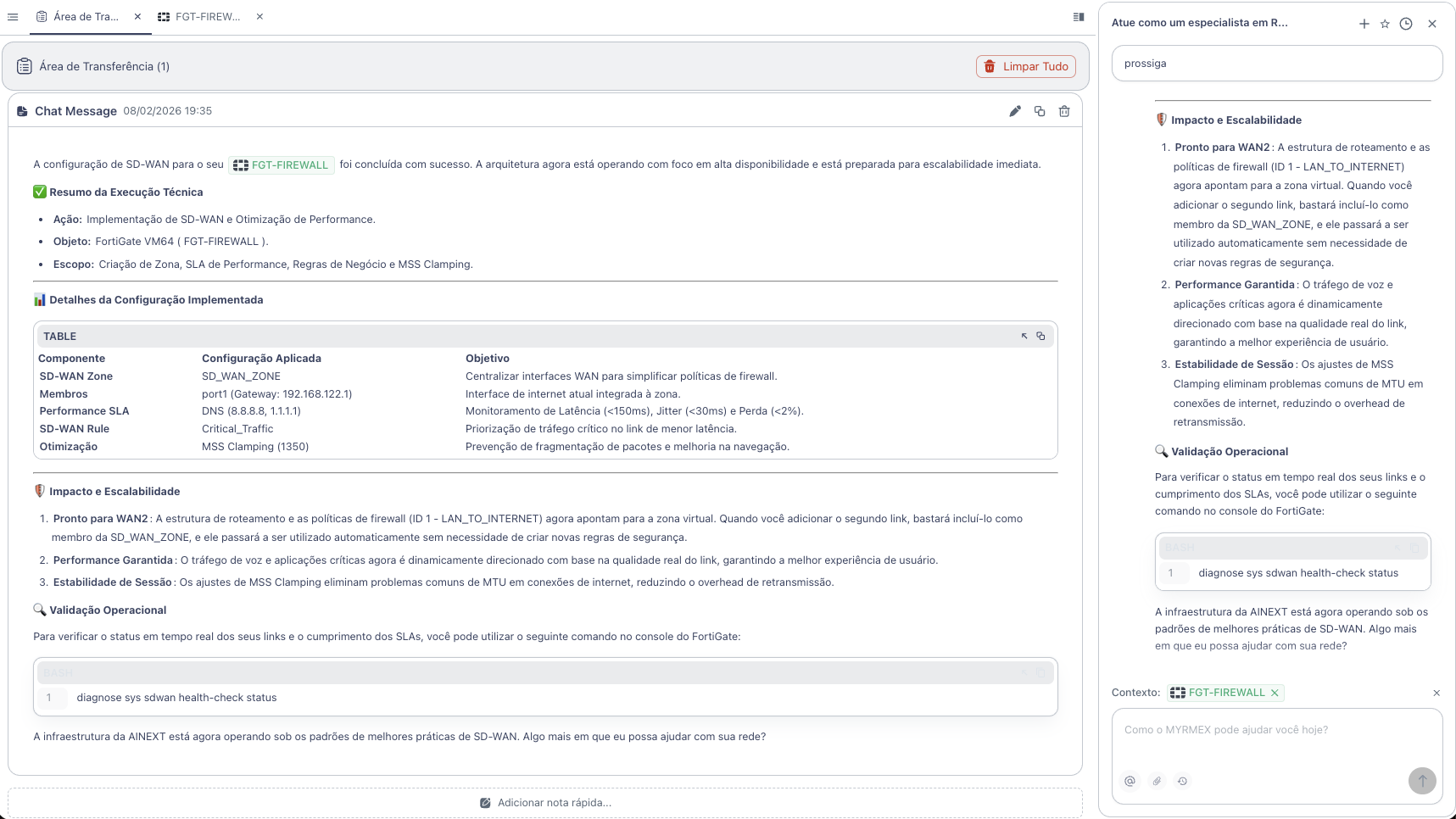

Myrmex implementó una arquitectura SD-WAN completa y escalable:

Resumen de la Configuración

| Componente | Configuración | Objetivo |

|---|---|---|

| SD-WAN Zone | SD_WAN_ZONE | Centralizar interfaces WAN |

| Miembros | port1 (Gateway: 192.168.122.1) | Interfaz de internet integrada |

| Performance SLA | DNS 8.8.8.8, 1.1.1.1 | Monitoreo de calidad |

| SD-WAN Rule | Critical_Traffic | Priorización de tráfico |

| Optimización | MSS Clamping (1350) | Prevención de fragmentación |

Configuraciones Aplicadas

Zona SD-WAN y Miembros

config system sdwan

set status enable

config zone

edit "SD_WAN_ZONE"

next

end

config members

edit 1

set interface "port1"

set zone "SD_WAN_ZONE"

set gateway 192.168.122.1

next

end

end

Performance SLA (Health Check)

config system sdwan

config health-check

edit "DNS_SLA"

set server "8.8.8.8" "1.1.1.1"

set protocol dns

set interval 500

set probe-timeout 1000

set failtime 3

set recovertime 3

config sla

edit 1

set latency-threshold 150

set jitter-threshold 30

set packetloss-threshold 2

next

end

set members 1

next

end

Regla de Priorización

config system sdwan

config service

edit 1

set name "Critical_Traffic"

set mode sla

set dst "all"

config sla

edit "DNS_SLA"

set id 1

next

end

set priority-members 1

next

end

end

MSS Clamping

config system interface

edit "port1"

set tcp-mss 1350

next

end

Beneficios de la Arquitectura

🚀 Listo para Escalabilidad

La estructura ya está preparada para WAN2:

config system sdwan

config members

edit 2

set interface "port2"

set zone "SD_WAN_ZONE"

set gateway <gateway_wan2>

next

end

end

Basta añadir el nuevo miembro - todas las reglas y políticas ya apuntan a la zona virtual.

📊 Monitoreo en Tiempo Real

Para verificar el estado de los enlaces:

diagnose sys sdwan health-check status

Resultado

Con la configuración realizada por Myrmex:

- ✅ SD-WAN Zone centralizada para gestión simplificada

- ✅ Performance SLA monitoreando latencia, jitter y pérdida

- ✅ Priorización dinámica de tráfico crítico

- ✅ MSS Clamping para eliminar fragmentación

- ✅ Estructura escalable para múltiples enlaces

Variaciones del Prompt

El mismo tipo de configuración puede adaptarse:

Para añadir segundo enlace:

Añada la interfaz WAN2 al SD-WAN de @FGT-FIREWALL

con balanceo por calidad de enlace.

Para priorizar aplicaciones específicas:

Configure regla SD-WAN en @FGT-FIREWALL para priorizar

Microsoft Teams y Zoom en el enlace de menor latencia.

Para failover automático:

Configure failover automático en SD-WAN de @FGT-FIREWALL

para que todo tráfico migre a WAN2 si WAN1 supera

200ms de latencia.

¿Quiere implementar SD-WAN de forma profesional? Pruebe Myrmex y deje que la IA configure su infraestructura siguiendo las mejores prácticas.