WiFi Segmentada en MikroTik: Cómo Crear SSIDs Aislados con Seguridad

El Desafío

Un cliente necesitaba crear una red WiFi dedicada para un grupo específico de dispositivos, completamente aislada de la red principal. Los requisitos eran claros:

- SSID propio ("Numenor") con alto rendimiento

- Subnet separada para aislamiento de tráfico

- DHCP dedicado con leases largos para dispositivos fijos

- Reglas de Firewall para controlar el acceso

El Prompt Enviado a Myrmex

Usando la integración con el enrutador MikroTik, enviamos el siguiente prompt:

Necesito crear una red WiFi segmentada en mi MikroTik.

ENTORNO:

- Dispositivo: @MKT-ROUTER-01

- Versión RouterOS: 7.21 con paquete wifiwave2 instalado

- Interfaz WiFi: wifi1

- Bridge principal: bridge

REQUISITOS:

1. Crear SSID "Numenor" usando WiFiWave2 con ancho de banda 80MHz

2. Red aislada en la subnet 10.99.102.0/24

3. Puerta de enlace en 10.99.102.1

4. Pool DHCP de 10.99.102.2 a 10.99.102.30

5. Tiempo de lease de 1 semana para dispositivos fijos

6. NAT para acceso a internet

7. Regla de Firewall permitiendo tráfico de la subnet

Aplique las configuraciones y valide cada etapa.

Nota: Al mencionar el dispositivo con

@MKT-ROUTER-01, Myrmex sabe exactamente qué equipo está configurando, mejorando la precisión de las configuraciones.

Qué Hizo Myrmex

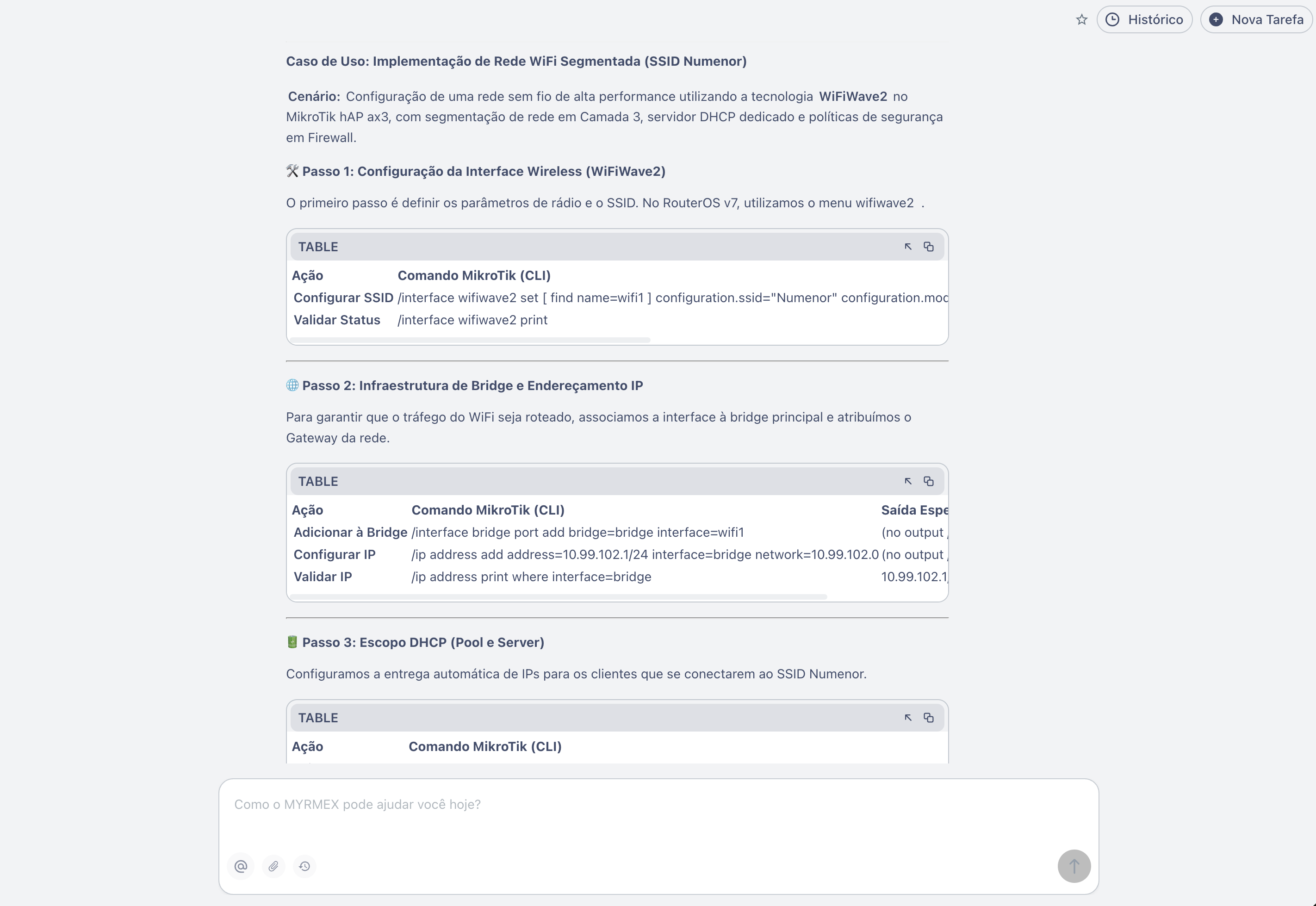

1. Configuración de la Interfaz Inalámbrica (WiFiWave2)

Myrmex comenzó configurando el radio WiFi con los parámetros de alto rendimiento:

/interface wifiwave2 set [ find name=wifi1 ] \

configuration.ssid="Numenor" \

configuration.mode=ap \

channel.width=20/40/80mhz \

disabled=no

Validación: Myrmex ejecutó /interface wifiwave2 print y confirmó:

| Campo | Valor |

|---|---|

| Nombre | wifi1 |

| Modo | ap |

| SSID | Numenor |

| Ancho Canal | 20/40/80mhz |

2. Asociación al Bridge y Direccionamiento IP

Para integrar el WiFi a la infraestructura de red, Myrmex añadió la interfaz al bridge y configuró la puerta de enlace:

# Añadir WiFi al bridge

/interface bridge port add bridge=bridge interface=wifi1

# Configurar gateway de la nueva subnet

/ip address add address=10.99.102.1/24 interface=bridge network=10.99.102.0

Validación: Ejecutó /ip address print where interface=bridge y confirmó la IP 10.99.102.1/24 activa.

3. Configuración del Servidor DHCP

Myrmex creó el pool de IPs y el servidor DHCP con lease extendido:

# Crear pool de direcciones

/ip pool add name=NUMENOR ranges=10.99.102.2-10.99.102.30

# Crear servidor DHCP

/ip dhcp-server add \

name=Numenor \

address-pool=NUMENOR \

interface=bridge \

lease-time=1w10m

# Configurar red DHCP

/ip dhcp-server network add \

address=10.99.102.0/24 \

gateway=10.99.102.1 \

dns-server=8.8.8.8,8.8.4.4

¿Por qué lease de 1 semana? Myrmex eligió este tiempo porque la red Numenor será usada por dispositivos fijos o de larga permanencia, reduciendo renovaciones innecesarias.

Validación: Ejecutó /ip dhcp-server print y confirmó:

| Nombre | Interfaz | Pool | Lease Time |

|---|---|---|---|

| Numenor | bridge | NUMENOR | 1w10m |

4. Seguridad: NAT y Firewall

Por último, Myrmex configuró el acceso a internet y las reglas de seguridad:

# NAT para acceso a internet

/ip firewall nat add \

action=masquerade \

chain=srcnat \

out-interface-list=WAN \

comment="NAT General"

# Permitir tráfico de la subnet Numenor

/ip firewall filter add \

chain=input \

action=accept \

src-address=10.99.102.0/24 \

comment="Allow Numenor subnet"

Validación: Ejecutó /ip firewall filter print where comment~"Numenor" y confirmó la regla activa.

Validación Final por Myrmex

Después de aplicar todas las configuraciones, Myrmex ejecutó una batería de pruebas:

| Prueba | Comando Ejecutado | Resultado |

|---|---|---|

| WiFi activo | /interface wifiwave2 print | ✅ SSID "Numenor" operativo |

| Bridge configurado | /interface bridge port print | ✅ wifi1 en el bridge |

| IP gateway | /ip address print | ✅ 10.99.102.1/24 activo |

| Pool DHCP | /ip pool print | ✅ Rango 10.99.102.2-30 |

| Servidor DHCP | /ip dhcp-server print | ✅ Lease 1w10m |

| NAT activo | /ip firewall nat print | ✅ Masquerade configurado |

| Firewall | /ip firewall filter print | ✅ Subnet permitida |

Myrmex también probó la conectividad simulando un cliente en la red Numenor.

Resultado

Con la configuración aplicada y validada por Myrmex:

- ✅ Aislamiento: Red operando en la subnet

10.99.102.0/24, separada de la red principal - ✅ Rendimiento: WiFiWave2 con ancho de banda de hasta 80MHz

- ✅ Persistencia: Lease de DHCP de 1 semana, ideal para dispositivos fijos

- ✅ Seguridad: NAT configurado y acceso controlado vía Firewall

Consejo Importante

Antes de aplicar configuraciones WiFiWave2, verifique si el paquete está instalado con

/system package print. Si no lo está, descárguelo en mikrotik.com y reinicie el dispositivo.

Variaciones del Prompt

El mismo resultado puede adaptarse para diferentes escenarios:

Para múltiples SSIDs (Invitado + Corporativo):

...crear dos SSIDs: "Corporativo" en la subnet 10.99.100.0/24 y "Invitado" en la 10.99.200.0/24, con aislamiento entre ellos...

Para WiFi con VLAN tagging:

...asociar el SSID "Numenor" a la VLAN 102 y garantizar que el tráfico sea etiquetado en el bridge...

Para limitar ancho de banda por cliente:

...añadir Queue simple limitando cada cliente de la red Numenor a 10Mbps de descarga y 5Mbps de subida...

¿Quiere crear redes WiFi segmentadas en minutos? Pruebe Myrmex y deje que la IA configure y valide su infraestructura automáticamente.