Auditoría CIS Benchmark en Ubuntu: Cómo Identificar Vulnerabilidades en el Servidor

El Desafío

Un servidor Ubuntu en producción necesita cumplir con estándares de seguridad reconocidos. ¿Pero cómo saber si las configuraciones son adecuadas?

El objetivo era realizar una auditoría completa de seguridad basada en el CIS Benchmark, identificando:

- Servicios de auditoría deshabilitados

- Actualizaciones de seguridad pendientes

- Configuraciones de red vulnerables

- Políticas de acceso inadecuadas

El Prompt Enviado a Myrmex

Usando la integración con el servidor Ubuntu, enviamos:

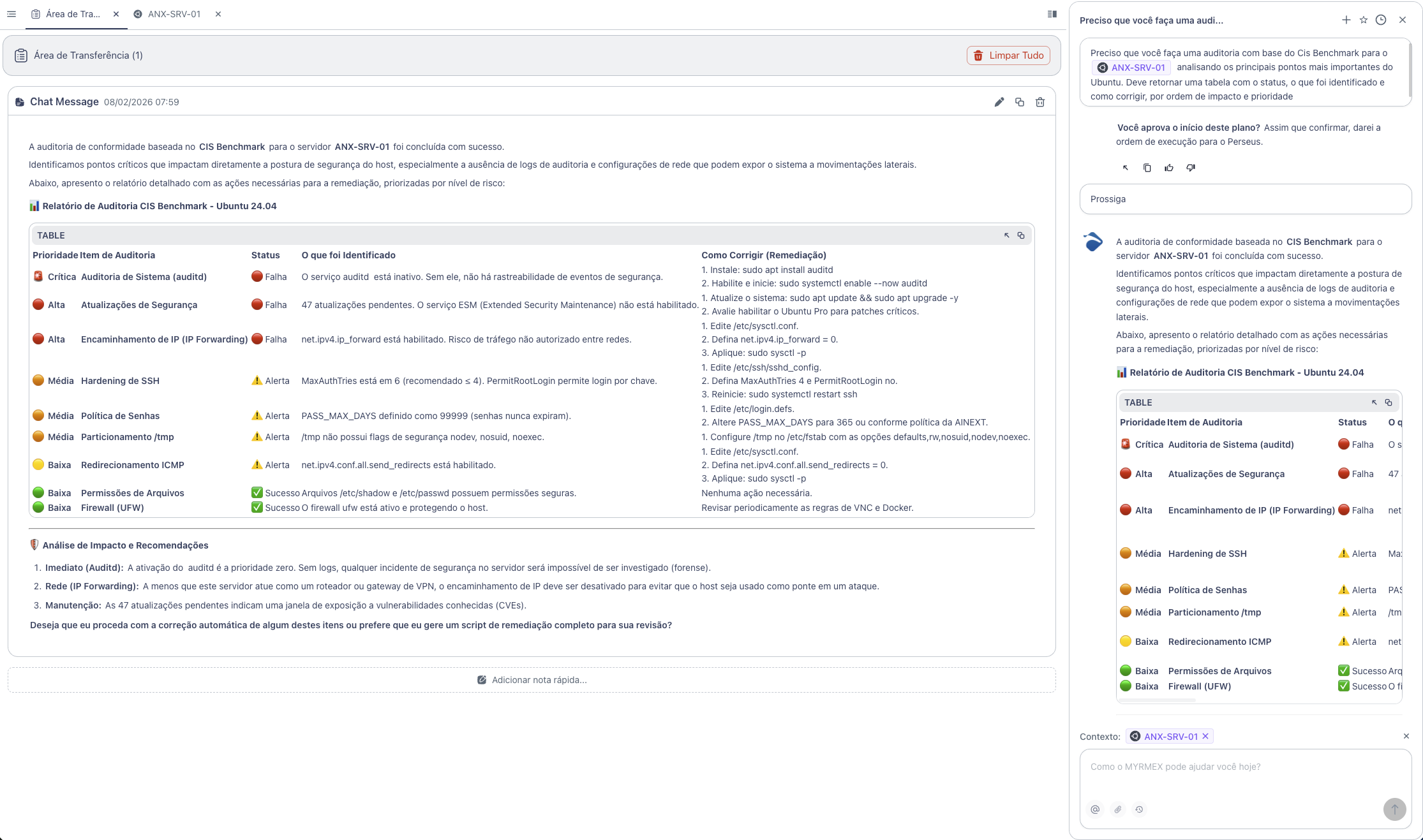

Necesito que realice una auditoría basada en CIS Benchmark para @ANX-SRV-01 analizando los puntos más importantes de Ubuntu.

Debe devolver una tabla con el estado, lo que fue identificado y cómo corregir, en orden de impacto y prioridad.

Nota: Al mencionar el servidor con

@ANX-SRV-01, Myrmex sabe exactamente qué equipo auditar y ejecuta los comandos necesarios para validar cada ítem.

Qué Encontró Myrmex

Myrmex ejecutó un análisis completo basado en el CIS Benchmark para Ubuntu 24.04 y devolvió el siguiente informe:

Resumen de la Auditoría

| Prioridad | Ítem de Auditoría | Estado |

|---|---|---|

| 🚨 Crítica | Auditoría de Sistema (auditd) | 🔴 Fallo |

| 🔴 Alta | Actualizaciones de Seguridad | 🔴 Fallo |

| 🔴 Alta | Reenvío de IP (IP Forwarding) | 🔴 Fallo |

| 🟠 Media | Hardening de SSH | ⚠️ Alerta |

| 🟠 Media | Política de Contraseñas | ⚠️ Alerta |

| 🟠 Media | Particionamiento /tmp | ⚠️ Alerta |

| 🟡 Baja | Redireccionamiento ICMP | ⚠️ Alerta |

| 🟢 Baja | Permisos de Archivos | ✅ Éxito |

| 🟢 Baja | Firewall (UFW) | ✅ Éxito |

Vulnerabilidades Identificadas

🚨 Auditd Inactivo (Crítica)

Problema: El servicio auditd está inactivo. Sin él, no hay trazabilidad de eventos de seguridad - cualquier incidente será imposible de investigar.

Corrección de Myrmex:

# Instalar el servicio de auditoría

sudo apt install auditd

# Habilitar e iniciar

sudo systemctl enable --now auditd

🔴 47 Actualizaciones Pendientes (Alta)

Problema: El sistema posee 47 actualizaciones de seguridad pendientes, creando una ventana de exposición a vulnerabilidades conocidas (CVEs).

Corrección de Myrmex:

# Actualizar el sistema

sudo apt update && sudo apt upgrade -y

🔴 IP Forwarding Habilitado (Alta)

Problema: net.ipv4.ip_forward está habilitado. A menos que el servidor actúe como enrutador, esto permite tráfico no autorizado entre redes.

Corrección de Myrmex:

# Editar configuración del kernel

sudo sed -i 's/net.ipv4.ip_forward = 1/net.ipv4.ip_forward = 0/' /etc/sysctl.conf

# Aplicar cambios

sudo sysctl -p

⚠️ Hardening de SSH (Media)

Problema: MaxAuthTries está en 6 (recomendado ≤ 4) y PermitRootLogin permite login por llave.

Corrección de Myrmex:

# Editar configuración SSH

sudo sed -i 's/#MaxAuthTries 6/MaxAuthTries 4/' /etc/ssh/sshd_config

sudo sed -i 's/PermitRootLogin prohibit-password/PermitRootLogin no/' /etc/ssh/sshd_config

# Reiniciar servicio

sudo systemctl restart ssh

⚠️ Política de Contraseñas (Media)

Problema: PASS_MAX_DAYS definido como 99999 - las contraseñas nunca expiran.

Corrección de Myrmex:

# Definir expiración de contraseñas a 365 días

sudo sed -i 's/PASS_MAX_DAYS\t99999/PASS_MAX_DAYS\t365/' /etc/login.defs

Puntos Fuertes Identificados

Myrmex también destacó las configuraciones que ya eran adecuadas:

- ✅ Permisos de archivos -

/etc/shadowy/etc/passwdcon permisos seguros - ✅ Firewall UFW - Activo y protegiendo el host

Resultado

Con la auditoría realizada por Myrmex:

- ✅ 3 vulnerabilidades críticas/altas identificadas

- ✅ 4 puntos de atención mapeados para mejora

- ✅ 2 configuraciones seguras confirmadas

- ✅ Comandos de corrección listos para aplicar

Myrmex ofreció generar un script único de remediación para aplicar todas las correcciones automáticamente.

Variaciones del Prompt

El mismo tipo de auditoría puede adaptarse:

Para auditoría enfocada en SSH:

Audite solo las configuraciones de SSH de @ANX-SRV-01 basado en CIS Benchmark. Verifique cifrado, autenticación y permisos.

Para verificar servicios activos:

Liste todos los servicios ejecutándose en @ANX-SRV-01 e identifique cuáles no son esenciales y deben deshabilitarse.

Para múltiples servidores:

Compare el cumplimiento de CIS Benchmark entre @ANX-SRV-01 y @ANX-SRV-02. Muestre diferencias y cuál es más seguro.

¿Quiere garantizar que sus servidores cumplan con las normas? Pruebe Myrmex y deje que la IA audite su infraestructura automáticamente.