Auditoría de Seguridad en FortiGate: Cómo Identificar Vulnerabilidades en el Firewall

El Desafío

Un FortiGate en producción necesita estar configurado siguiendo las mejores prácticas de seguridad. ¿Pero cómo saber si las configuraciones son adecuadas?

El objetivo era realizar una auditoría completa de seguridad, identificando:

- Usuarios administrativos y políticas de contraseña

- Servicios inseguros habilitados (Telnet, HTTP)

- Restricciones de acceso a la gestión

- Versiones de firmware y firmas

El Prompt Enviado a Myrmex

Usando la integración con FortiGate, enviamos:

Realice una auditoría de seguridad en @FGT-FIREWALL

basada en buenas prácticas.

Verifique:

- Usuarios administrativos y contraseñas

- Servicios habilitados (HTTPS, SSH, Telnet, SNMP)

- Acceso a la interfaz de gestión (trusted hosts)

- Versión de FortiOS y firmas

- Logs habilitados

Para cada ítem: Estado (Seguro, Atención, Crítico), configuración actual y comando de corrección si es necesario.

Nota: Al mencionar el dispositivo con

@FGT-FIREWALL, Myrmex sabe exactamente qué firewall auditar y ejecuta los comandos necesarios.

Qué Encontró Myrmex

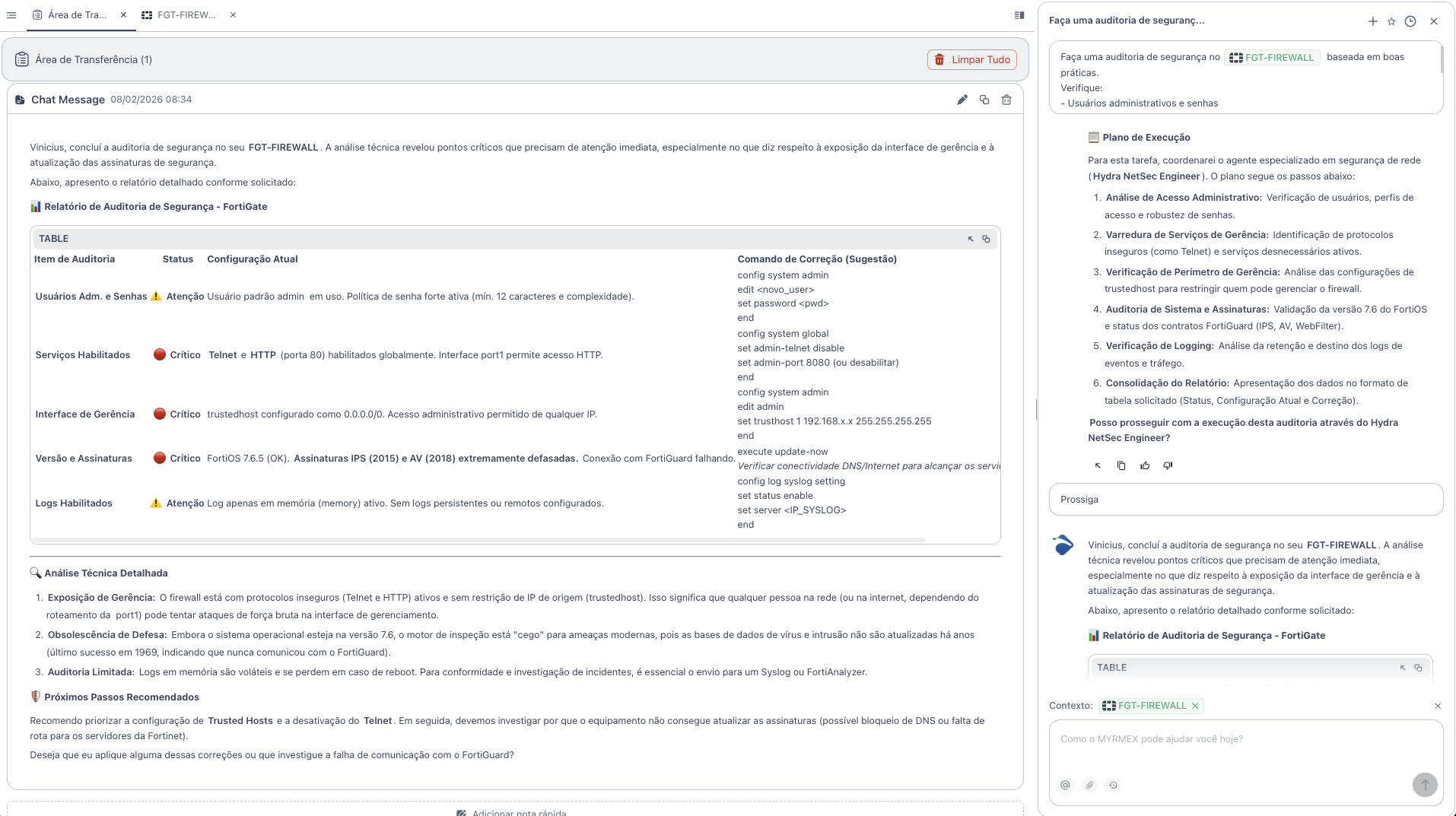

Myrmex ejecutó un análisis completo y devolvió el siguiente informe:

Resumen de la Auditoría

| Ítem de Auditoría | Estado |

|---|---|

| Usuarios Adm. y Contraseñas | ⚠️ Atención |

| Servicios Habilitados | 🔴 Crítico |

| Interfaz de Gestión (Trusted Hosts) | 🔴 Crítico |

| Versión y Firmas | 🔴 Crítico |

| Logs Habilitados | ⚠️ Atención |

Vulnerabilidades Identificadas

🔴 Telnet y HTTP Habilitados (Crítico)

Problema: Telnet y HTTP (puerto 80) están habilitados globalmente. Protocolos inseguros que transmiten datos en texto plano.

Corrección de Myrmex:

config system global

set admin-telnet disable

set admin-port 8080

end

🔴 Trusted Hosts sin Restricción (Crítico)

Problema: trustedhost configurado como 0.0.0.0/0. Acceso administrativo permitido desde cualquier IP - expone el firewall a ataques de fuerza bruta.

Corrección de Myrmex:

config system admin

edit admin

set trusthost1 192.168.x.x 255.255.255.255

next

end

🔴 Firmas Desactualizadas (Crítico)

Problema: FortiOS 7.6.5 (OK), pero firmas IPS (2015) y AV (2018) extremadamente desactualizadas. Conexión con FortiGuard fallando.

Corrección de Myrmex:

execute update-now

Nota: Verificar conectividad DNS/Internet para alcanzar los servidores FortiGuard.

⚠️ Usuario Admin Predeterminado (Atención)

Problema: Usuario predeterminado admin en uso. Aunque tiene política de contraseña fuerte activa, el nombre de usuario predeterminado es un objetivo común de ataques.

Corrección de Myrmex:

config system admin

edit nuevo_admin

set password <contraseña_fuerte>

set accprofile super_admin

next

end

⚠️ Logs Solo en Memoria (Atención)

Problema: Log solo en memoria (memory) activo. Los logs se pierden en caso de reinicio, perjudicando investigaciones.

Corrección de Myrmex:

config log syslogd setting

set status enable

set server <IP_SYSLOG>

end

Resultado

Con la auditoría realizada por Myrmex:

- ✅ 3 vulnerabilidades críticas identificadas

- ✅ 2 puntos de atención mapeados

- ✅ Comandos de corrección listos para aplicar

- ✅ Próximos pasos priorizados

Myrmex ofreció investigar la falla de comunicación con FortiGuard y aplicar las correcciones automáticamente.

Variaciones del Prompt

El mismo tipo de auditoría puede adaptarse:

Para verificar políticas de firewall:

Audite las políticas de firewall de @FGT-FIREWALL.

Identifique reglas permisivas, duplicadas o sin uso.

Para verificar VPN:

Audite las configuraciones de VPN SSL de @FGT-FIREWALL.

Verifique cifrado, autenticación y timeout de sesión.

Para múltiples dispositivos:

Compare la configuración de seguridad entre

@FGT-FIREWALL-01 y @FGT-FIREWALL-02. Muestre diferencias.

¿Quiere identificar vulnerabilidades en su firewall? Pruebe Myrmex y deje que la IA audite su infraestructura automáticamente.