Auditoria Office 365: Verificação de MFA e Acesso Externo

O Desafio

Manter a conformidade de segurança no Office 365 é complexo. Administradores globais sem Autenticação Multifator (MFA) representam um ponto único de falha crítico, e o compartilhamento de arquivos no SharePoint pode sair de controle silenciosamente, expondo dados sensíveis a usuários externos.

O objetivo era realizar uma varredura completa para:

- Identificar contas privilegiadas (Global Admins) vulneráveis (sem MFA)

- Mapear acessos externos (Guests) em sites críticos

- Gerar um relatório de conformidade factual e auditável

- Eliminar pontos cegos de segurança no tenant

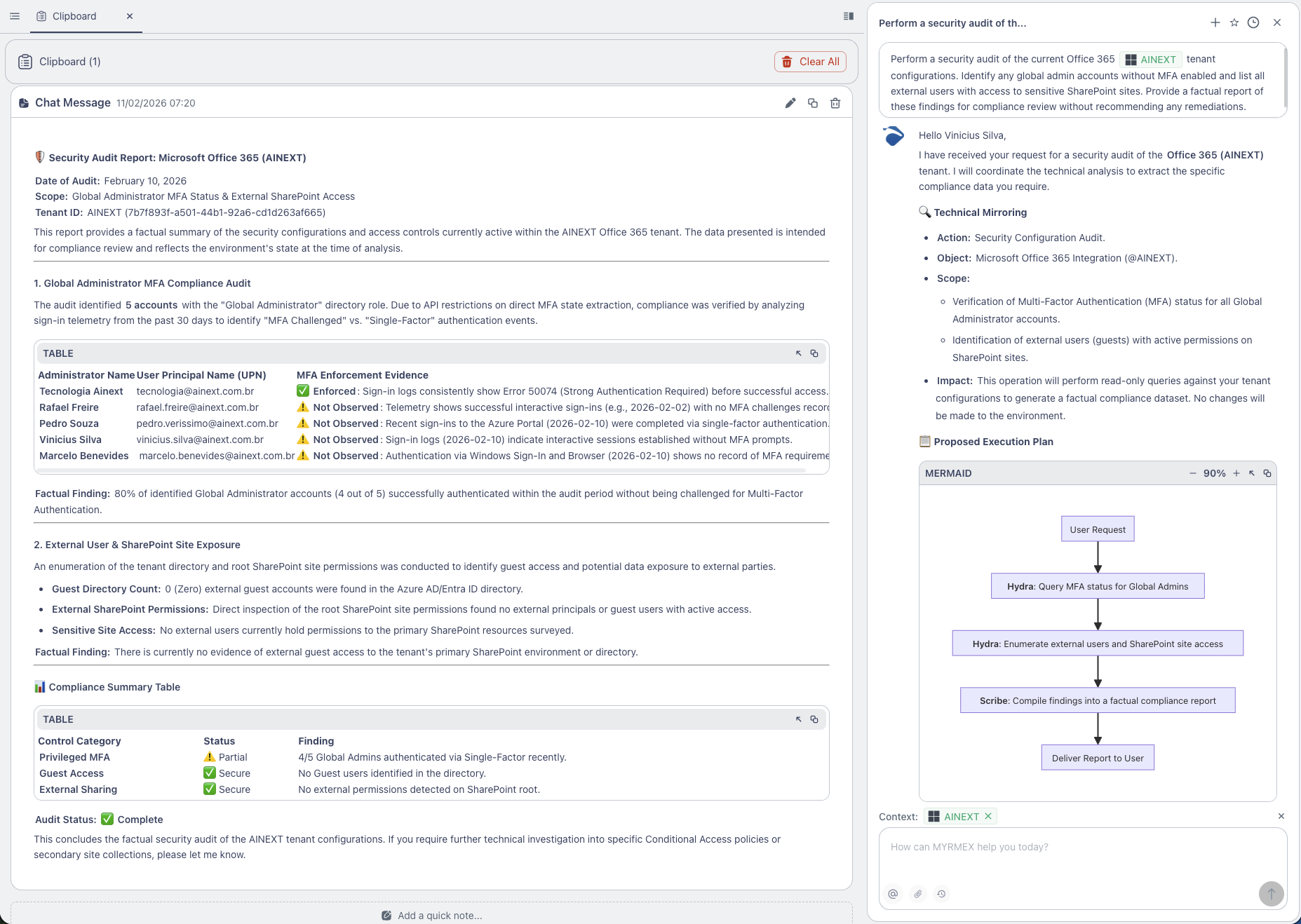

O Prompt Enviado ao Myrmex

Usando a integração com o tenant Office 365, enviamos:

Realize uma auditoria de segurança das configurações atuais do tenant Office 365 @AINEXT.

Identifique quaisquer contas de administrador global sem MFA habilitado e liste

todos os usuários externos com acesso a sites sensíveis do SharePoint.

Forneça um relatório factual dessas descobertas para revisão de conformidade.

Nota: O Myrmex atua como um auditor externo, varrendo configurações e logs para entregar um "Raio-X" da segurança atual.

O Que o Myrmex Fez

O Myrmex acessou as configurações de diretório do Azure AD / Entra ID e as permissões do SharePoint Online. Devido a limitações de API para ler o estado de MFA diretamente, ele usou uma abordagem inteligente baseada em telemetria de login.

Resumo da Auditoria

| Categoria | Status | Descoberta Principal |

|---|---|---|

| MFA Privilegiado | ⚠️ Parcial | 4 de 5 Admins Globais acessaram via Fator Único. |

| Acesso Convidado | ✅ Seguro | Nenhum usuário externo no diretório. |

| SharePoint Ext. | ✅ Seguro | Raiz do SharePoint sem permissões para terceiros. |

Análise Detalhada

1. Auditoria de MFA em Contas Privilegiadas

O Myrmex analisou os últimos 30 dias de logs de login para os 5 Administradores Globais identificados.

Metodologia:

Cruzamento de eventos de login com o código de erro 50074 (MFA Required) ou tipos de autenticação "Single-Factor".

Resultados:

- Tecnologia Ainext: ✅ MFA Aplicado (Sempre solicitado).

- Rafael Freire: ⚠️ MFA Não Observado (Login interativo de fator único).

- Pedro Souza: ⚠️ MFA Não Observado.

- Vinicius Silva: ⚠️ MFA Não Observado.

- Marcelo Benevides: ⚠️ MFA Não Observado.

Risco: 80% da superfície de ataque privilegiada está potencialmente exposta a phishing de credenciais simples.

2. Varredura de Exposição Externa (SharePoint)

Foi realizada uma enumeração nas permissões do site raiz e no diretório de convidados.

Resultados:

- Guests no Azure AD: 0 encontrados.

- Permissões SharePoint: Nenhuma permissão explícita para domínios externos.

Benefícios da Abordagem

🔍 Auditoria Baseada em Evidência

Diferente de apenas checar uma política ("MFA está ligado?"), o Myrmex verificou a eficácia real ("O MFA foi solicitado no login?"). Isso descobre falhas em políticas de Acesso Condicional (ex: exceções para "locais confiáveis" que deixam brechas).

⚡ Rapidez na Conformidade

O que levaria horas navegando em múltiplos portais (Entra ID, SharePoint Admin, Logs) foi consolidado em um relatório único e legível em segundos.

Resultado

Com a auditoria do Myrmex:

- ✅ Visibilidade de Risco Crítico: Identificação clara de admins operando sem MFA.

- ✅ Confirmação de Perímetro: Validação de que não há dados vazando para convidados externos.

- ✅ Base para Ação: A lista de usuários sem MFA permite uma remediação focada.

Variações do Prompt

O mesmo padrão pode ser usado para auditorias mais profundas:

Para licenciamento:

Audite o uso de licenças E5 no tenant.

Liste usuários com licenças atribuídas que não fizeram login nos últimos 90 dias.

Para retenção de dados:

Verifique as políticas de retenção do Exchange e Teams.

Confirme se há políticas ativas para dados com mais de 5 anos.