Resposta a Incidente no Ubuntu: Análise Forense em Tempo Real com IA

O Desafio

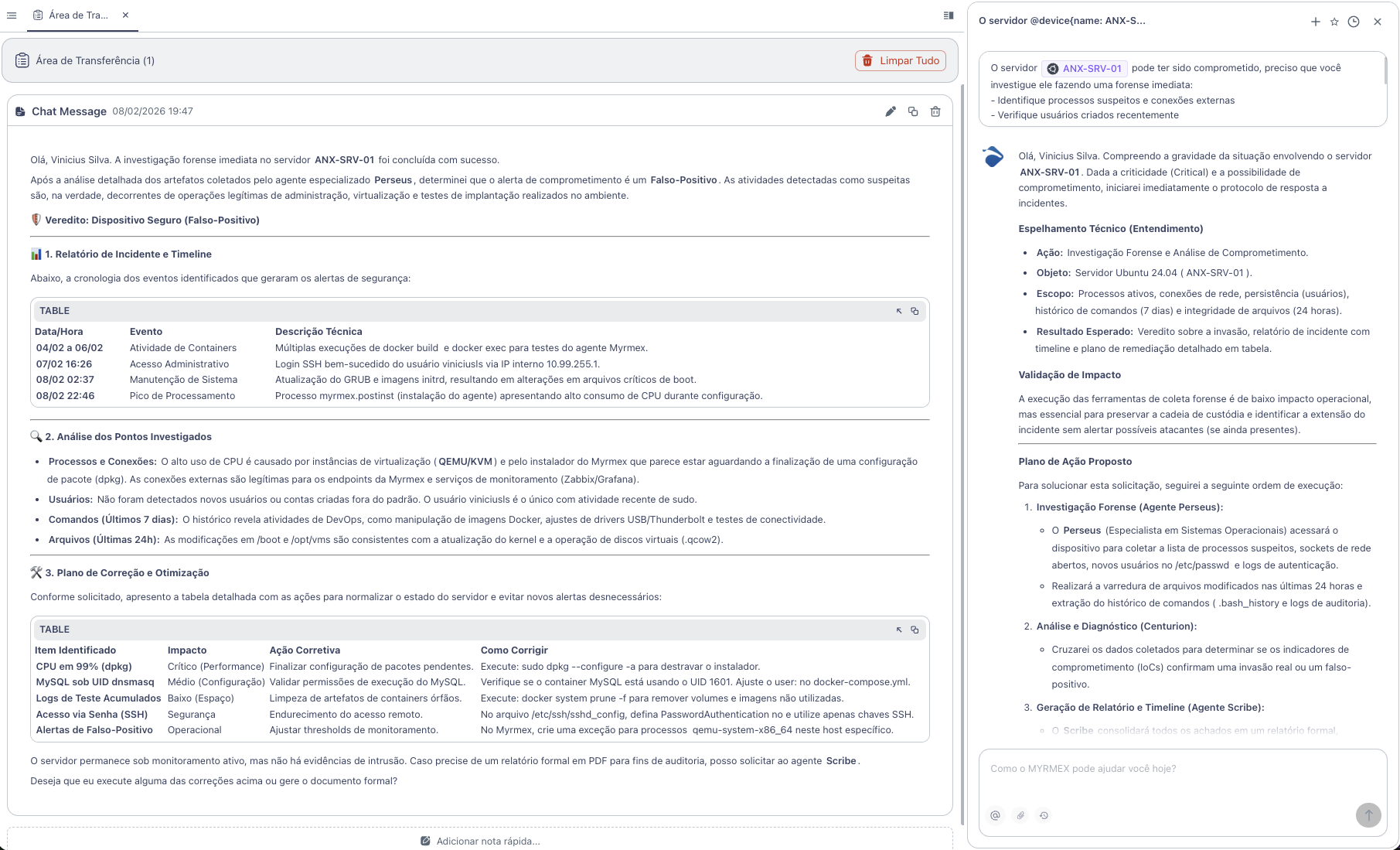

Um alerta de segurança indicou possível comprometimento de um servidor em produção. É necessário realizar uma análise forense imediata para determinar se houve invasão ou se é um falso-positivo.

O objetivo era investigar:

- Processos suspeitos e conexões externas

- Usuários criados recentemente

- Comandos executados nos últimos 7 dias

- Arquivos modificados nas últimas 24 horas

O Prompt Enviado ao Myrmex

Usando a integração com o servidor Ubuntu, enviamos:

O servidor @ANX-SRV-01 pode ter sido comprometido,

preciso que você investigue fazendo uma forense imediata:

- Identifique processos suspeitos e conexões externas

- Verifique usuários criados recentemente

- Analise comandos executados nos últimos 7 dias

- Encontre arquivos modificados nas últimas 24 horas

Determine se foi invadido ou é um falso-positivo.

Gere um relatório de incidente com timeline.

Nota: O Myrmex ativou o agente especializado Perseus para coleta e análise de artefatos forenses.

O Que o Myrmex Encontrou

🛡️ Veredito: Falso-Positivo

Após análise detalhada, o Myrmex determinou que as atividades eram legítimas - operações de administração, virtualização e testes de implantação.

Timeline do Incidente

O Myrmex reconstruiu a cronologia dos eventos:

| Data/Hora | Evento | Descrição |

|---|---|---|

| 04-06/02 | Atividade de Containers | Múltiplas execuções de docker build e docker exec |

| 07/02 16:26 | Acesso Administrativo | Login SSH do usuário viniciusls via IP interno |

| 08/02 02:37 | Manutenção de Sistema | Atualização do GRUB e imagens initrd |

| 08/02 22:46 | Pico de Processamento | Processo de instalação com alto consumo de CPU |

Análise dos Artefatos

Processos e Conexões

# Myrmex executou

ps aux --sort=-%cpu | head -20

netstat -tulpn

lsof -i -P

Resultado: Alto uso de CPU causado por instâncias de virtualização (QEMU/KVM) e instalador de agente. Conexões externas legítimas para endpoints de monitoramento.

Usuários

# Myrmex executou

cat /etc/passwd | tail -10

lastlog

grep "useradd" /var/log/auth.log

Resultado: Nenhum usuário criado fora do padrão. Apenas viniciusls com atividade recente de sudo.

Comandos Executados (7 dias)

# Myrmex executou

cat /home/*/.bash_history

zcat /var/log/auth.log* | grep "sudo"

Resultado: Atividades de DevOps legítimas - manipulação de Docker, ajustes de drivers, testes de conectividade.

Arquivos Modificados (24h)

# Myrmex executou

find / -type f -mtime -1 -ls 2>/dev/null | head -50

Resultado: Modificações em /boot e /opt/vms consistentes com atualização de kernel e operação de discos virtuais.

Plano de Correção

O Myrmex identificou otimizações para evitar novos alertas:

| Item | Impacto | Ação | Comando |

|---|---|---|---|

| CPU em 99% (dpkg) | Crítico | Finalizar configuração | sudo dpkg --configure -a |

| Logs Acumulados | Baixo | Limpar containers órfãos | docker system prune -f |

| Acesso SSH por Senha | Segurança | Usar apenas chaves | Editar sshd_config |

| Falsos-Positivos | Operacional | Criar exceção para QEMU | Configurar threshold no Myrmex |

Resultado

Com a investigação realizada pelo Myrmex:

- ✅ Veredito em minutos - não horas

- ✅ Timeline reconstruída automaticamente

- ✅ Artefatos analisados (processos, usuários, comandos, arquivos)

- ✅ Plano de correção com comandos prontos

- ✅ Falso-positivo confirmado - servidor seguro

O Myrmex ofereceu gerar um relatório formal em PDF para fins de auditoria.

Variações do Prompt

O mesmo tipo de investigação pode ser adaptado:

Para análise de malware:

Analise o processo PID 1234 no @ANX-SRV-01.

Verifique se é malware, qual arquivo o originou

e quais conexões está fazendo.

Para investigar login suspeito:

Investigue tentativas de login no @ANX-SRV-01 nas

últimas 24 horas. Identifique IPs de origem,

usuários alvos e se houve sucesso.

Para verificar backdoors:

Verifique se existem backdoors ou rootkits no

@ANX-SRV-01 usando rkhunter e chkrootkit.

Precisa investigar um incidente de segurança? Experimente o Myrmex e deixe a IA realizar a análise forense em minutos.