Auditoria CIS Benchmark no Ubuntu: Como Identificar Vulnerabilidades no Servidor

O Desafio

Um servidor Ubuntu em produção precisa estar em conformidade com padrões de segurança reconhecidos. Mas como saber se as configurações estão adequadas?

O objetivo era realizar uma auditoria completa de segurança baseada no CIS Benchmark, identificando:

- Serviços de auditoria desabilitados

- Atualizações de segurança pendentes

- Configurações de rede vulneráveis

- Políticas de acesso inadequadas

O Prompt Enviado ao Myrmex

Usando a integração com o servidor Ubuntu, enviamos:

Preciso que você faça uma auditoria com base do CIS Benchmark para o @ANX-SRV-01 analisando os principais pontos mais importantes do Ubuntu.

Deve retornar uma tabela com o status, o que foi identificado e como corrigir, por ordem de impacto e prioridade.

Nota: Ao mencionar o servidor com

@ANX-SRV-01, o Myrmex sabe exatamente qual equipamento auditar e executa os comandos necessários para validar cada item.

O Que o Myrmex Encontrou

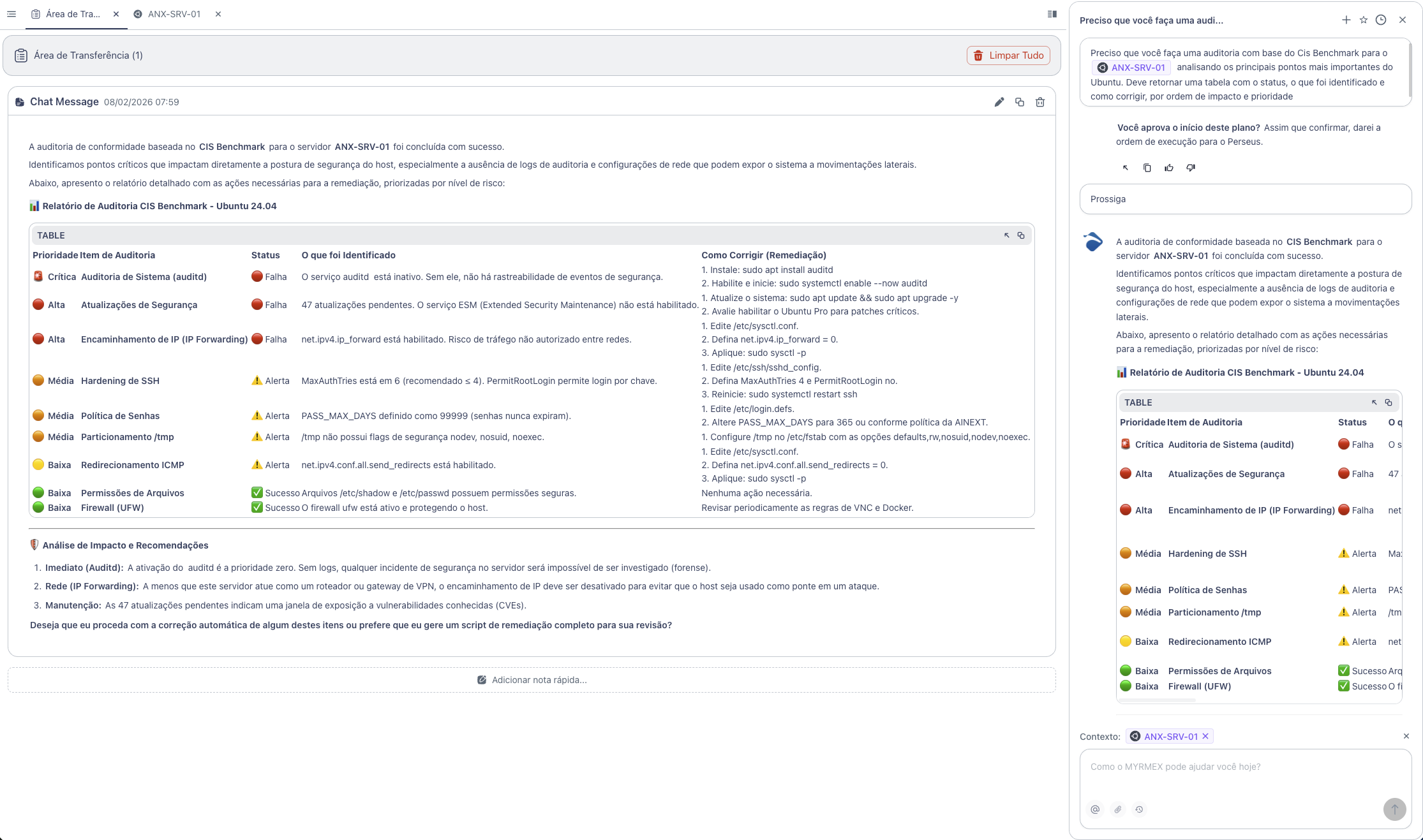

O Myrmex executou uma análise completa baseada no CIS Benchmark para Ubuntu 24.04 e retornou o seguinte relatório:

Resumo da Auditoria

| Prioridade | Item de Auditoria | Status |

|---|---|---|

| 🚨 Crítica | Auditoria de Sistema (auditd) | 🔴 Falha |

| 🔴 Alta | Atualizações de Segurança | 🔴 Falha |

| 🔴 Alta | Encaminhamento de IP (IP Forwarding) | 🔴 Falha |

| 🟠 Média | Hardening de SSH | ⚠️ Alerta |

| 🟠 Média | Política de Senhas | ⚠️ Alerta |

| 🟠 Média | Particionamento /tmp | ⚠️ Alerta |

| 🟡 Baixa | Redirecionamento ICMP | ⚠️ Alerta |

| 🟢 Baixa | Permissões de Arquivos | ✅ Sucesso |

| 🟢 Baixa | Firewall (UFW) | ✅ Sucesso |

Vulnerabilidades Identificadas

🚨 Auditd Inativo (Crítica)

Problema: O serviço auditd está inativo. Sem ele, não há rastreabilidade de eventos de segurança - qualquer incidente será impossível de investigar.

Correção do Myrmex:

# Instalar o serviço de auditoria

sudo apt install auditd

# Habilitar e iniciar

sudo systemctl enable --now auditd

🔴 47 Atualizações Pendentes (Alta)

Problema: O sistema possui 47 atualizações de segurança pendentes, criando uma janela de exposição a vulnerabilidades conhecidas (CVEs).

Correção do Myrmex:

# Atualizar o sistema

sudo apt update && sudo apt upgrade -y

🔴 IP Forwarding Habilitado (Alta)

Problema: net.ipv4.ip_forward está habilitado. A menos que o servidor atue como roteador, isso permite tráfego não autorizado entre redes.

Correção do Myrmex:

# Editar configuração do kernel

sudo sed -i 's/net.ipv4.ip_forward = 1/net.ipv4.ip_forward = 0/' /etc/sysctl.conf

# Aplicar alterações

sudo sysctl -p

⚠️ Hardening de SSH (Média)

Problema: MaxAuthTries está em 6 (recomendado ≤ 4) e PermitRootLogin permite login por chave.

Correção do Myrmex:

# Editar configuração SSH

sudo sed -i 's/#MaxAuthTries 6/MaxAuthTries 4/' /etc/ssh/sshd_config

sudo sed -i 's/PermitRootLogin prohibit-password/PermitRootLogin no/' /etc/ssh/sshd_config

# Reiniciar serviço

sudo systemctl restart ssh

⚠️ Política de Senhas (Média)

Problema: PASS_MAX_DAYS definido como 99999 - senhas nunca expiram.

Correção do Myrmex:

# Definir expiração de senhas para 365 dias

sudo sed -i 's/PASS_MAX_DAYS\t99999/PASS_MAX_DAYS\t365/' /etc/login.defs

Pontos Fortes Identificados

O Myrmex também destacou as configurações que já estavam adequadas:

- ✅ Permissões de arquivos -

/etc/shadowe/etc/passwdcom permissões seguras - ✅ Firewall UFW - Ativo e protegendo o host

Resultado

Com a auditoria realizada pelo Myrmex:

- ✅ 3 vulnerabilidades críticas/altas identificadas

- ✅ 4 pontos de atenção mapeados para melhoria

- ✅ 2 configurações seguras confirmadas

- ✅ Comandos de correção prontos para aplicar

O Myrmex ofereceu gerar um script único de remediação para aplicar todas as correções automaticamente.

Variações do Prompt

O mesmo tipo de auditoria pode ser adaptado:

Para auditoria focada em SSH:

Audite apenas as configurações de SSH do @ANX-SRV-01 baseado no CIS Benchmark. Verifique criptografia, autenticação e permissões.

Para verificar serviços ativos:

Liste todos os serviços rodando no @ANX-SRV-01 e identifique quais não são essenciais e devem ser desabilitados.

Para múltiplos servidores:

Compare a conformidade CIS Benchmark entre @ANX-SRV-01 e @ANX-SRV-02. Mostre diferenças e qual está mais seguro.

Quer garantir que seus servidores estejam em conformidade? Experimente o Myrmex e deixe a IA auditar sua infraestrutura automaticamente.