Auditoria de Segurança no FortiGate: Como Identificar Vulnerabilidades no Firewall

O Desafio

Um FortiGate em produção precisa estar configurado seguindo as melhores práticas de segurança. Mas como saber se as configurações estão adequadas?

O objetivo era realizar uma auditoria completa de segurança, identificando:

- Usuários administrativos e políticas de senha

- Serviços inseguros habilitados (Telnet, HTTP)

- Restrições de acesso à gerência

- Versões de firmware e assinaturas

O Prompt Enviado ao Myrmex

Usando a integração com o FortiGate, enviamos:

Faça uma auditoria de segurança no @FGT-FIREWALL

baseada em boas práticas.

Verifique:

- Usuários administrativos e senhas

- Serviços habilitados (HTTPS, SSH, Telnet, SNMP)

- Acesso à interface de gerência (trusted hosts)

- Versão do FortiOS e assinaturas

- Logs habilitados

Para cada item: Status (Seguro, Atenção, Crítico),

configuração atual e comando de correção se necessário.

Nota: Ao mencionar o dispositivo com

@FGT-FIREWALL, o Myrmex sabe exatamente qual firewall auditar e executa os comandos necessários.

O Que o Myrmex Encontrou

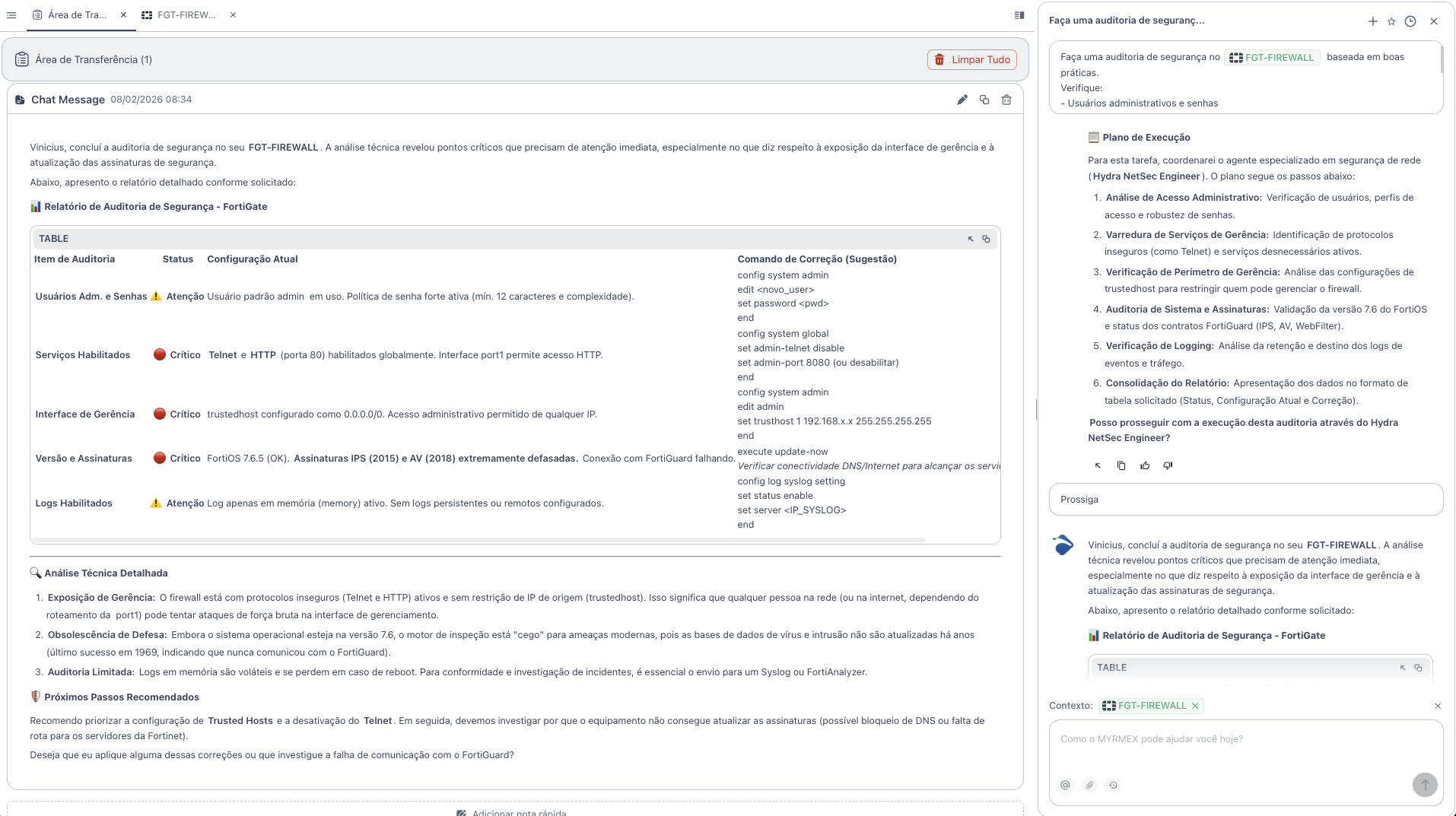

O Myrmex executou uma análise completa e retornou o seguinte relatório:

Resumo da Auditoria

| Item de Auditoria | Status |

|---|---|

| Usuários Adm. e Senhas | ⚠️ Atenção |

| Serviços Habilitados | 🔴 Crítico |

| Interface de Gerência (Trusted Hosts) | 🔴 Crítico |

| Versão e Assinaturas | 🔴 Crítico |

| Logs Habilitados | ⚠️ Atenção |

Vulnerabilidades Identificadas

🔴 Telnet e HTTP Habilitados (Crítico)

Problema: Telnet e HTTP (porta 80) estão habilitados globalmente. Protocolos inseguros que transmitem dados em texto plano.

Correção do Myrmex:

config system global

set admin-telnet disable

set admin-port 8080

end

🔴 Trusted Hosts sem Restrição (Crítico)

Problema: trustedhost configurado como 0.0.0.0/0. Acesso administrativo permitido de qualquer IP - expõe o firewall a ataques de força bruta.

Correção do Myrmex:

config system admin

edit admin

set trusthost1 192.168.x.x 255.255.255.255

next

end

🔴 Assinaturas Desatualizadas (Crítico)

Problema: FortiOS 7.6.5 (OK), mas assinaturas IPS (2015) e AV (2018) extremamente defasadas. Conexão com FortiGuard falhando.

Correção do Myrmex:

execute update-now

Nota: Verificar conectividade DNS/Internet para alcançar os servidores FortiGuard.

⚠️ Usuário Admin Padrão (Atenção)

Problema: Usuário padrão admin em uso. Embora tenha política de senha forte ativa, o nome de usuário padrão é alvo comum de ataques.

Correção do Myrmex:

config system admin

edit novo_admin

set password <senha_forte>

set accprofile super_admin

next

end

⚠️ Logs Apenas em Memória (Atenção)

Problema: Log apenas em memória (memory) ativo. Logs são perdidos em caso de reboot, prejudicando investigações.

Correção do Myrmex:

config log syslogd setting

set status enable

set server <IP_SYSLOG>

end

Resultado

Com a auditoria realizada pelo Myrmex:

- ✅ 3 vulnerabilidades críticas identificadas

- ✅ 2 pontos de atenção mapeados

- ✅ Comandos de correção prontos para aplicar

- ✅ Próximos passos priorizados

O Myrmex ofereceu investigar a falha de comunicação com o FortiGuard e aplicar as correções automaticamente.

Variações do Prompt

O mesmo tipo de auditoria pode ser adaptado:

Para verificar políticas de firewall:

Audite as políticas de firewall do @FGT-FIREWALL.

Identifique regras permissivas, duplicadas ou sem uso.

Para verificar VPN:

Audite as configurações de VPN SSL do @FGT-FIREWALL.

Verifique criptografia, autenticação e timeout de sessão.

Para múltiplos dispositivos:

Compare a configuração de segurança entre

@FGT-FIREWALL-01 e @FGT-FIREWALL-02. Mostre diferenças.

Quer identificar vulnerabilidades no seu firewall? Experimente o Myrmex e deixe a IA auditar sua infraestrutura automaticamente.