Auditoria de Segurança no MikroTik: Como Identificar Vulnerabilidades Automaticamente

O Desafio

Um roteador MikroTik em produção precisa estar protegido contra ameaças. Mas como saber se as configurações de segurança estão adequadas?

O objetivo era realizar uma auditoria completa de segurança baseada em normas reconhecidas (CIS Benchmark), identificando:

- Usuários com permissões excessivas

- Serviços desnecessários habilitados

- Configurações de firewall vulneráveis

- Versões de firmware desatualizadas

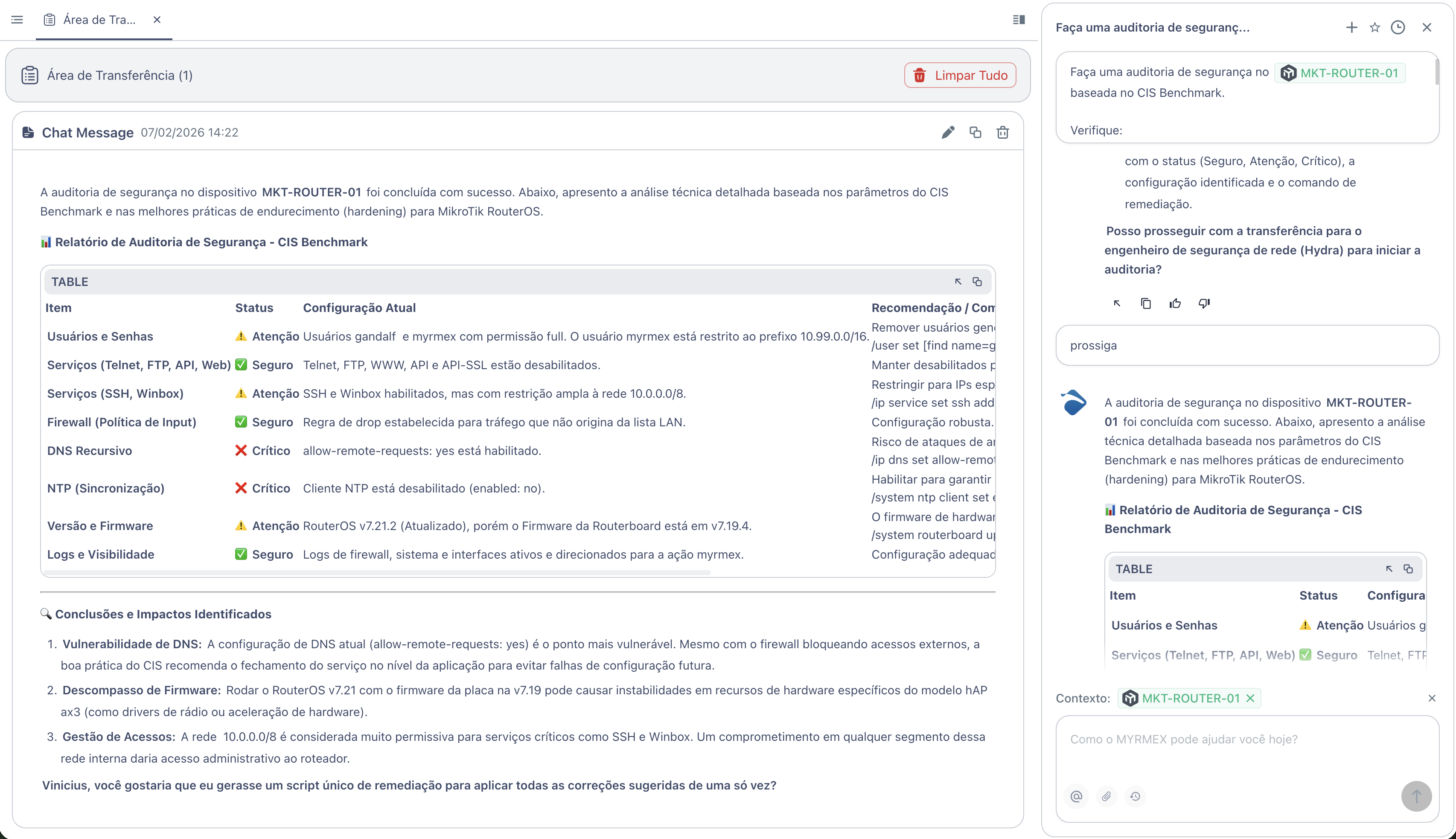

O Prompt Enviado ao Myrmex

Usando a integração com o roteador MikroTik, enviamos:

Faça uma auditoria de segurança no

@MKT-ROUTER-01 baseada no CIS Benchmark.

Verifique:

Usuários e senhas

Serviços habilitados (telnet, ssh, api, winbox, web)

Regras de firewall e política de input

DNS recursivo e NTP

Versão do RouterOS e atualizações

Logs habilitados.

Para cada item: Status (Seguro, Atenção, Crítico), configuração atual e comando de correção se necessário.

Nota: Com apenas uma linha, o Myrmex sabe exatamente qual equipamento auditar e quais pontos verificar.

O Que o Myrmex Encontrou

O Myrmex executou uma análise completa baseada no CIS Benchmark e retornou o seguinte relatório:

Resumo da Auditoria

| Item | Status | Configuração Atual |

|---|---|---|

| Serviços (Telnet, FTP, API, Web) | ✅ Seguro | Telnet, FTP, WWW, API e API-SSL desabilitados |

| Firewall (Política de Input) | ✅ Seguro | Regra de drop para tráfego fora da lista LAN |

| Logs e Visibilidade | ✅ Seguro | Logs de firewall e sistema direcionados para monitoramento |

| Usuários e Senhas | ⚠️ Atenção | Usuários com permissão full sem restrição de IP |

| Serviços (SSH, Winbox) | ⚠️ Atenção | Habilitados, mas com restrição ampla (10.0.0.0/8) |

| Versão e Firmware | ⚠️ Atenção | RouterOS v7.21.2, mas firmware da placa em v7.19.4 |

| DNS Recursivo | ❌ Crítico | allow-remote-requests=yes habilitado |

| NTP (Sincronização) | ❌ Crítico | Cliente NTP desabilitado |

Vulnerabilidades Identificadas

❌ DNS Recursivo Aberto (Crítico)

Problema: A configuração allow-remote-requests=yes permite que o roteador responda consultas DNS de qualquer origem, criando risco de ataques de amplificação.

Correção do Myrmex:

/ip dns set allow-remote-requests=no

❌ NTP Desabilitado (Crítico)

Problema: Sem sincronização de horário, os timestamps dos logs ficam incorretos, prejudicando investigações de segurança.

Correção do Myrmex:

/system ntp client set enabled=yes servers=pool.ntp.br

⚠️ Serviços com Acesso Amplo

Problema: SSH e Winbox permitem acesso de toda a rede 10.0.0.0/8. Um comprometimento em qualquer segmento daria acesso administrativo.

Correção do Myrmex:

/ip service set ssh address=IP_ADMIN/32

/ip service set winbox address=IP_ADMIN/32

⚠️ Firmware Desatualizado

Problema: RouterOS v7.21 rodando com firmware de hardware em v7.19.4 pode causar instabilidades.

Correção do Myrmex:

/system routerboard upgrade

# Requer reboot após o comando

⚠️ Usuários sem Restrição de IP

Problema: Usuário gandalf com permissão full sem restrição de origem.

Correção do Myrmex:

/user set [find name=gandalf] address=X.X.X.X/32

Pontos Fortes Identificados

O Myrmex também destacou as configurações que já estavam adequadas:

- ✅ Telnet, FTP, WWW, API desabilitados - Superfície de ataque reduzida

- ✅ Firewall com política de drop - Tráfego não autorizado é bloqueado por padrão

- ✅ Logs centralizados - Monitoramento adequado para fins de auditoria

Resultado

Com a auditoria realizada pelo Myrmex:

- ✅ 2 vulnerabilidades críticas identificadas (DNS e NTP)

- ✅ 3 pontos de atenção mapeados para melhoria

- ✅ 3 configurações seguras confirmadas

- ✅ Comandos de correção prontos para aplicar

O Myrmex ofereceu gerar um script único de remediação para aplicar todas as correções de uma só vez.

Variações do Prompt

O mesmo tipo de auditoria pode ser adaptado:

Para auditoria focada em Firewall:

Audite apenas as regras de firewall do @MKT-ROUTER-01. Identifique regras permissivas, duplicadas ou sem uso.

Para verificar conformidade com política interna:

Verifique se o @MKT-ROUTER-01 está em conformidade com: SSH apenas por chave, logs para syslog remoto, backup automático habilitado.

Para múltiplos dispositivos:

Compare a configuração de segurança entre @MKT-ROUTER-01 e @MKT-ROUTER-02. Mostre diferenças.

Quer identificar vulnerabilidades antes que sejam exploradas? Experimente o Myrmex e deixe a IA auditar sua infraestrutura automaticamente.