Rede WiFi Segmentada no MikroTik: Como Criar SSIDs Isolados com Segurança

O Desafio

Um cliente precisava criar uma rede WiFi dedicada para um grupo específico de dispositivos, completamente isolada da rede principal. Os requisitos eram claros:

- SSID próprio ("Numenor") com alta performance

- Subnet separada para isolamento de tráfego

- DHCP dedicado com leases longos para dispositivos fixos

- Regras de Firewall para controlar o acesso

O Prompt Enviado ao Myrmex

Usando a integração com o roteador MikroTik, enviamos o seguinte prompt:

Preciso criar uma rede WiFi segmentada no meu MikroTik.

AMBIENTE:

- Dispositivo: @MKT-ROUTER-01

- RouterOS versão: 7.21 com pacote wifiwave2 instalado

- Interface WiFi: wifi1

- Bridge principal: bridge

REQUISITOS:

1. Criar SSID "Numenor" usando WiFiWave2 com largura de banda 80MHz

2. Rede isolada na subnet 10.99.102.0/24

3. Gateway em 10.99.102.1

4. Pool DHCP de 10.99.102.2 a 10.99.102.30

5. Lease time de 1 semana para dispositivos fixos

6. NAT para acesso à internet

7. Regra de Firewall permitindo tráfego da subnet

Aplique as configurações e valide cada etapa.

Nota: Ao mencionar o dispositivo com

@MKT-ROUTER-01, o Myrmex sabe exatamente qual equipamento ele está configurando, melhorando a precisão das configurações.

O Que o Myrmex Fez

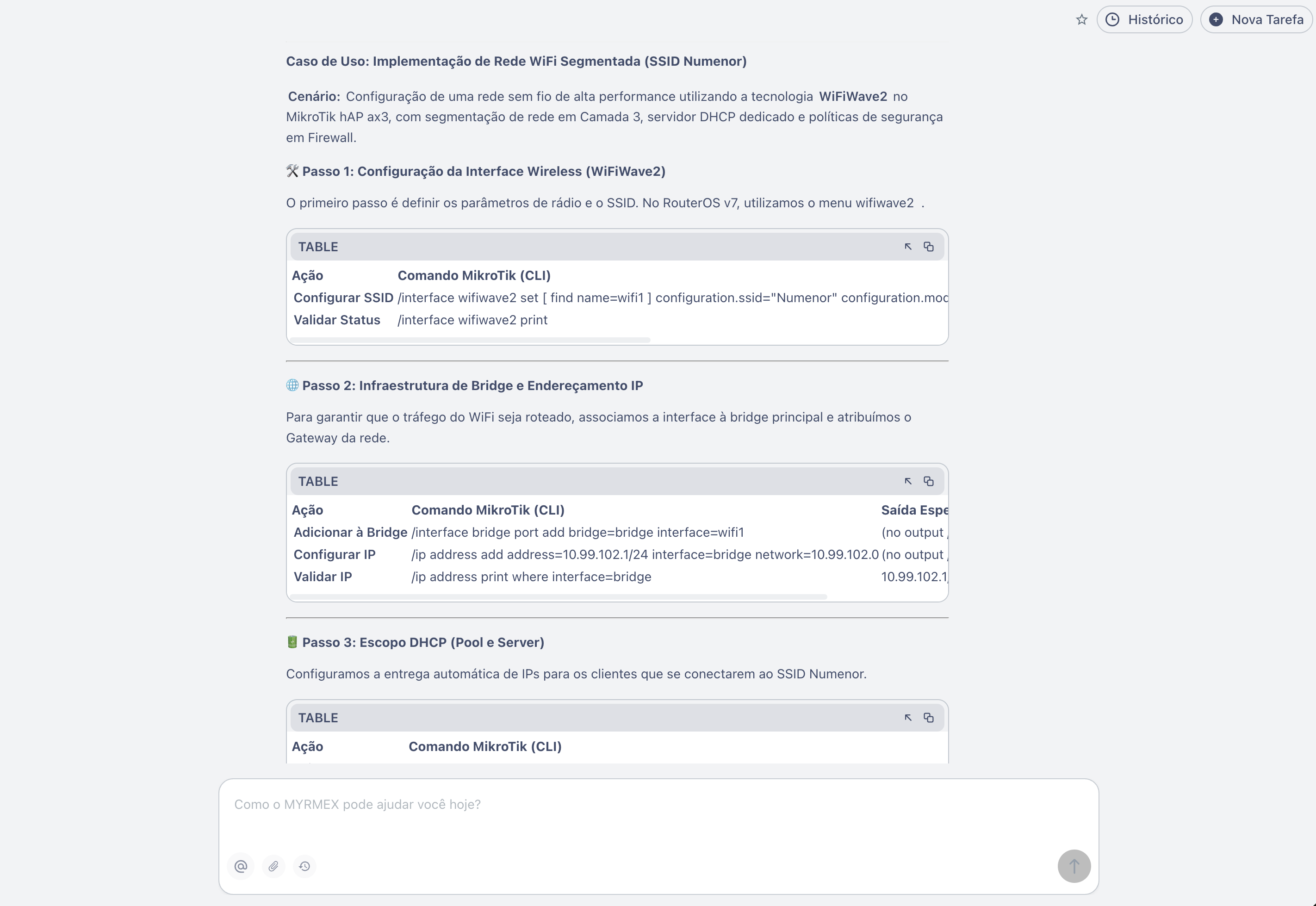

1. Configuração da Interface Wireless (WiFiWave2)

O Myrmex começou configurando o rádio WiFi com os parâmetros de alta performance:

/interface wifiwave2 set [ find name=wifi1 ] \

configuration.ssid="Numenor" \

configuration.mode=ap \

channel.width=20/40/80mhz \

disabled=no

Validação: O Myrmex executou /interface wifiwave2 print e confirmou:

| Campo | Valor |

|---|---|

| Name | wifi1 |

| Mode | ap |

| SSID | Numenor |

| Channel Width | 20/40/80mhz |

2. Associação à Bridge e Endereçamento IP

Para integrar o WiFi à infraestrutura de rede, o Myrmex adicionou a interface à bridge e configurou o gateway:

# Adicionar WiFi à bridge

/interface bridge port add bridge=bridge interface=wifi1

# Configurar gateway da nova subnet

/ip address add address=10.99.102.1/24 interface=bridge network=10.99.102.0

Validação: Executou /ip address print where interface=bridge e confirmou o IP 10.99.102.1/24 ativo.

3. Configuração do Servidor DHCP

O Myrmex criou o pool de IPs e o servidor DHCP com lease estendido:

# Criar pool de endereços

/ip pool add name=NUMENOR ranges=10.99.102.2-10.99.102.30

# Criar servidor DHCP

/ip dhcp-server add \

name=Numenor \

address-pool=NUMENOR \

interface=bridge \

lease-time=1w10m

# Configurar rede DHCP

/ip dhcp-server network add \

address=10.99.102.0/24 \

gateway=10.99.102.1 \

dns-server=8.8.8.8,8.8.4.4

Por que lease de 1 semana? O Myrmex escolheu esse tempo porque a rede Numenor será usada por dispositivos fixos ou de longa permanência, reduzindo renovações desnecessárias.

Validação: Executou /ip dhcp-server print e confirmou:

| Nome | Interface | Pool | Lease Time |

|---|---|---|---|

| Numenor | bridge | NUMENOR | 1w10m |

4. Segurança: NAT e Firewall

Por fim, o Myrmex configurou o acesso à internet e as regras de segurança:

# NAT para acesso à internet

/ip firewall nat add \

action=masquerade \

chain=srcnat \

out-interface-list=WAN \

comment="NAT Geral"

# Permitir tráfego da subnet Numenor

/ip firewall filter add \

chain=input \

action=accept \

src-address=10.99.102.0/24 \

comment="Allow Numenor subnet"

Validação: Executou /ip firewall filter print where comment~"Numenor" e confirmou a regra ativa.

Validação Final pelo Myrmex

Após aplicar todas as configurações, o Myrmex executou uma bateria de testes:

| Teste | Comando Executado | Resultado |

|---|---|---|

| WiFi ativo | /interface wifiwave2 print | ✅ SSID "Numenor" operacional |

| Bridge configurada | /interface bridge port print | ✅ wifi1 na bridge |

| IP gateway | /ip address print | ✅ 10.99.102.1/24 ativo |

| Pool DHCP | /ip pool print | ✅ Range 10.99.102.2-30 |

| Servidor DHCP | /ip dhcp-server print | ✅ Lease 1w10m |

| NAT ativo | /ip firewall nat print | ✅ Masquerade configurado |

| Firewall | /ip firewall filter print | ✅ Subnet permitida |

O Myrmex também testou a conectividade simulando um cliente na rede Numenor.

Resultado

Com a configuração aplicada e validada pelo Myrmex:

- ✅ Isolamento: Rede operando na subnet

10.99.102.0/24, separada da rede principal - ✅ Performance: WiFiWave2 com largura de banda de até 80MHz

- ✅ Persistência: Lease de DHCP de 1 semana, ideal para dispositivos fixos

- ✅ Segurança: NAT configurado e acesso controlado via Firewall

Dica Importante

Antes de aplicar configurações WiFiWave2, verifique se o pacote está instalado com

/system package print. Se não estiver, faça o download em mikrotik.com e reinicie o dispositivo.

Variações do Prompt

O mesmo resultado pode ser adaptado para diferentes cenários:

Para múltiplos SSIDs (Guest + Corporativo):

...criar dois SSIDs: "Corporativo" na subnet 10.99.100.0/24 e "Guest" na 10.99.200.0/24, com isolamento entre eles...

Para WiFi com VLAN tagging:

...associar o SSID "Numenor" à VLAN 102 e garantir que o tráfego seja taggeado na bridge...

Para limitar banda por cliente:

...adicionar Queue simples limitando cada cliente da rede Numenor a 10Mbps de download e 5Mbps de upload...

Quer criar redes WiFi segmentadas em minutos? Experimente o Myrmex e deixe a IA configurar e validar sua infraestrutura automaticamente.